Способи злому Ваших паролів

- фішинг

- Підбір паролів

- Злом сайтів і отримання хеш паролів

- Шпигунські програми (SpyWare)

- Соціальна інженерія і питання для відновлення пароля

- Атака з використанням словників

- Атака методом повного перебору (грубої сили)

- Атака з використанням райдужної таблиці

- оффлайн хакинг

- Підглядання через плече

- Метод "павуків"

- здогадки

- Як дізнатися, що ваш пароль був зламаний

Гадаєте, що ваші паролі в безпеці? Подумайте ще раз. Якщо ви хочете, щоб ваш пароль і дані, які він охороняє, були захищені від хакерів настільки, наскільки це можливо, то обов'язково ознайомтеся з методами, використовуваними для зломів паролів. Далі мова піде про те, які методи можуть застосовуватися для злому призначених для користувача паролів і чому ви уразливі перед такими атаками. А в кінці ви знайдете список онлайн сервісів, які дозволять дізнатися, чи був уже зламаний Ваш пароль. Також Вам буде цікавий матеріал Як перевірити комп'ютер 68 антивірусами одночасно і Windows 10 відключення «шпигунських» функцій .

Для злому паролів використовується не такий вже і широкий набір різних технік. Майже всі вони відомі і майже будь-яка компрометація конфіденційної інформації досягається за рахунок використання окремих методів або їх комбінацій.

фішинг

Найпоширеніший спосіб, яким на сьогоднішній день «ведуть» паролі популярних поштових сервісів і соціальних мереж - фішинг, і цей спосіб спрацьовує для дуже великого відсотка користувачів.

Суть методу в тому, що ви потрапляєте на, як вам здається, знайомий сайт (той же Gmail, ВК або Однокласники, наприклад), і по тій або іншій причині вас просять ввести ваш логін і пароль (для входу, підтвердження чого-небудь, для його зміни і т.п.). Відразу після введення пароль виявляється у зловмисників.

Як це відбувається: ви можете отримати лист, нібито від служби підтримки, в якому повідомляється про необхідність увійти в обліковий запис і дано посилання, при переході на яку відкривається сайт, в точності копіює оригінальний. Можливий варіант, коли після випадкової установки небажаного ПЗ на комп'ютері, системні настройки змінюються таким чином, що при введенні в адресний рядок браузера адреси потрібного вам сайту, ви насправді потрапляєте на оформлений точно таким же чином фішингових сайтів.

Як я вже зазначив, дуже багато користувачів попадаються на це, і зазвичай це пов'язано з неуважністю:

При отриманні листа, який в тому чи іншому вигляді пропонує вам увійти в ваш акаунт на тому чи іншому сайті, звертайте увагу, чи дійсно воно було відправлено з адреси пошти на цьому сайті: зазвичай використовуються схожі адреси. Наприклад, замість Ця електронна адреса захищена від спам-ботів. У вас повинен бути включений JavaScript для перегляду. , Може бути Ця електронна адреса захищена від спам-ботів. У вас повинен бути включений JavaScript для перегляду. або щось подібне. Однак, правильну адресу не завжди гарантує, що все в порядку.

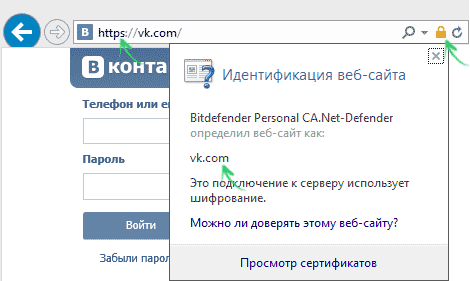

Перш ніж будь-куди ввести свій пароль, уважно подивіться в адресний рядок браузера. Перш за все, там повинен бути вказаний саме той сайт, на який ви хочете зайти. Однак, у випадку з шкідливим ПЗ на комп'ютері цього недостатньо. Слід також звернути увагу на наявність шифрування з'єднання, яке можна визначити по використанню протоколу https замість http і зображенню «замку» в адресному рядку, після натиснення на який, можна переконатися, що ви на цьому сайті. Майже всі серйозні ресурси, що вимагають входу в обліковий запис, використовують шифрування.

До речі, тут зазначу, що і фішингові атаки і методи перебору паролів (описано нижче) не мають на увазі сьогодні кропіткої клопітно роботи однієї людини (тобто йому не потрібно вводити мільйон паролів вручну) - все це роблять спеціальні програми, швидко і у великих обсягах , а потім звітують про успіхи зловмисникові. Більш того, ці програми можуть працювати не на комп'ютері хакера, а приховано на вашому і у тисяч інших користувачів, що в рази підвищує ефективність зломів. Дивіться також Windows 10 Як видалити вбудовані додатки і Windows 10 Як включити захист від потенційно небажаних програм в Windows Defender .

Підбір паролів

Атаки з використанням підбору паролів (Brute Force, груба сила по-російськи) також досить поширені. Якщо кілька років тому більшість таких атак представляли собою дійсно перебір всіх комбінацій певного набору символів для складання паролів певної довжини, то на даний момент все трохи простіше (для хакерів).

Аналіз утекших за останні роки мільйонів паролів показує, що менше половини з них унікальні, при цьому на тих сайтах, де «мешкають» переважно недосвідчені користувачі, відсоток дуже малий.

Що це означає? У загальному випадку - те, що хакеру немає необхідності перебирати незліченні мільйони комбінацій: маючи базу з 10-15 мільйонів паролів (приблизна кількість, але близьке до істини) і підставляючи тільки ці комбінації, він може зламати майже половину акаунтів на будь-якому сайті.

У разі цілеспрямованої атаки на конкретну обліковий запис, крім бази може використовуватися і простий перебір, а сучасне програмне забезпечення дозволяє це робити порівняно швидко: пароль з 8-ми символів може бути зламаний в лічені дні (а якщо ці символи є дату або поєднання імені і дати, що не рідкість - за хвилини).

Зверніть увагу: якщо ви використовуєте один і той же пароль для різних сайтів і сервісів, то як тільки ваш пароль і відповідну адресу електронної пошти будуть скомпрометовані на будь-якому з них, за допомогою спеціального ПО це ж поєднання логіна і пароля буде випробувано на сотнях інших сайтах . Наприклад, відразу після витоку декількох мільйонів паролів Gmail і Яндекс в кінці минулого року, прокотилася хвиля зломів акаунтів Origin, Steam, Battle.net і Uplay (думаю, і багатьох інших, просто за вказаними ігровим сервісам до мене багато разів зверталися).

Злом сайтів і отримання хеш паролів

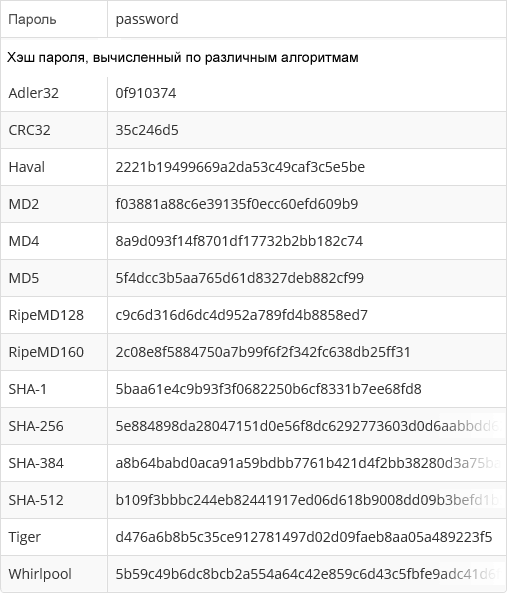

Більшість серйозних сайтів не зберігають ваш пароль в тому вигляді, в якому його знаєте ви. У базі даних зберігається лише хеш - результат застосування незворотною функції (тобто з цього результату не можна знову отримати ваш пароль) до паролю. При вашому вході на сайт, перераховується хеш і, якщо він збігається з тим, що зберігається в базі даних, значить ви ввели пароль вірно.

Як нескладно здогадатися, зберігаються саме хеші, а не самі паролі якраз в цілях безпеки - щоб при потенційному зломі і отриманні зловмисником бази даних, він не міг скористатися інформацією і дізнатися паролі.

Однак, досить часто, зробити це він може:

- Для обчислення хеша використовуються певні алгоритми, в більшості своїй - відомі і поширені (тобто кожен може їх використовувати).

- Маючи бази з мільйонами паролів (з пункту про перебір), зловмисник також має і доступ до хеш цих паролів, обчисленим по всім доступним алгоритмам.

- Зіставляючи інформацію з отриманої бази даних і хеші паролів з власної бази, можна визначити, який алгоритм використовується і дізнатися реальні паролі для частини записів в базі шляхом простого зіставлення (для всіх неунікальний). А кошти перебору допоможуть дізнатися інші унікальні, але короткі паролі.

Як бачите, маркетингові затвердження різних сервісів про те, що вони не зберігають ваші паролі у себе на сайті, не обов'язково захищають вас від його витоку.

Шпигунські програми (SpyWare)

SpyWare або шпигунські програми - широкий спектр шкідливого програмного забезпечення, таємно встановлюється на комп'ютер (також шпигунські функції можуть бути включені до складу якогось потрібного ПО) і виконує збір інформації про користувача.

Крім іншого, окремі види SpyWare, наприклад, кейлоггери (програми, які відстежують натискаються вами клавіші) або приховані аналізатори трафіку, можуть використовуватися (і використовуються) для отримання користувальницьких паролів.

Соціальна інженерія і питання для відновлення пароля

Як говорить нам Вікіпедія, соціальна інженерія - метод доступу до інформації, заснований на особливостях психології людини (сюди можна віднести і згадуваний вище фішинг). В Інтернеті ви можете знайти безліч прикладів використання соціальної інженерії (рекомендую пошукати і почитати - це цікаво), деякі з яких вражають своєю витонченістю. У загальних рисах метод зводиться до того, що майже будь-яку інформацію, необхідну для доступу до конфіденційної інформації, можна отримати, використовуючи слабкості людини.

А я приведу лише простий і не особливо витончений побутовий приклад, що має відношення до паролів. Як ви знаєте, на багатьох сайтах для відновлення пароля досить ввести відповідь на контрольне запитання: в якій школі ви навчалися, дівоче прізвище матері, кличка домашньої тварини ... Навіть якщо ви вже не розмістили цю інформацію у відкритому доступі в соціальних мережах, як думаєте, складно чи можна за допомогою тих же соціальних мереж, будучи знайомим з вами, або спеціально познайомившись, ненав'язливо отримати таку інформацію?

Атака з використанням словників

При цьому використовується простий файл, який містить слова, які можна, сюрприз-сюрприз, знайти в словнику. Іншими словами, атаки такого типу перебирають саме слова, які багато людей використовують в якості пароля.

Така "хитрість", як вміло згруповані разом слова, наприклад, "сімсімоткройся" або "ясуперадміністратор", не врятують пароль від злому - можливо, хакери всього лише витратять кілька зайвих секунд.

Атака методом повного перебору (грубої сили)

Цей метод схожий на атаку по словнику, але з додатковим бонусом - звичайно, для хакера, який дозволяє виявити слова, що не містяться в словнику, перебираючи всі можливі букви і цифри комбінації від aaa1 до zzz10.

Це не швидкий спосіб, особливо, якщо ваш пароль складається з декількох символів, але, в кінцевому рахунку, пароль буде розкритий. Метод повного перебору може бути спрощений за допомогою використання додаткових обчислювальних потужностей комп'ютера, в тому числі, з використанням можливостей Вашої відеокарти GPU - і, наприклад, використання розподілених обчислювальних моделей і зомбі-ботнетів.

Атака з використанням райдужної таблиці

Райдужна таблиця - це список попередньо обчислених хешей (числових значень зашифрованих паролів), використовуваних більшістю сучасних систем. Таблиця включає в себе хеші всіх можливих комбінацій паролів для будь-якого виду алгоритму хешування. Час, необхідний для злому пароля за допомогою райдужної таблиці, зводиться до того часу, який потрібен, щоб знайти захешірованний пароль в списку. Проте, сама таблиця величезна і для перегляду вимагає серйозних обчислювальних потужностей. Також вона буде марна, якщо хеш, який вона намагається знайти був ускладнений додаванням випадкових символів до паролю до застосування алгоритму хешування.

Варто сказати про можливість існування ускладнених райдужних таблиць, але вони були б настільки великі, що їх було б важко використовувати на практиці. Вони, швидше за все, працювали б тільки з набором заздалегідь заданих "випадкових величин", при цьому пароль повинен складатися менш ніж з 12 символів, інакше розмір таблиці буде непомірно великий, навіть для хакерів державного рівня.

оффлайн хакинг

Легко уявити собі, що паролі в безпеці, коли вони захищені системами блокування, які блокують користувачів після трьох-чотирьох невдалих спроб набору пароля, що також дозволяє блокувати програми автоматичного підбору паролів. Це було б правильно, якби не той факт, що більшість зломів паролів відбувається в офлайні, з використанням набору хеш в файлі паролів, які були "отримані" від скомпрометованої системи.

Часто, розглянута жертва виявляється скомпрометована через злом третьої сторони, яка тим самим забезпечує доступ хакерам до системи серверів і всіх важливих файлів користувача з хешірованного паролями. Зломщик паролів може працювати стільки часу, скільки йому потрібно, щоб спробувати зламати код без оповіщення цільової системи або окремих користувачів.

Підглядання через плече

Найбільш самовпевнені хакери під виглядом кур'єрів, фахівців з технічного обслуговування кондиціонерів або будь-яких інших службовців проникають в офісні будівлі.

Як тільки вони потрапляють в офісну будівлю, уніформа обслуговуючого персоналу надає їм свого роду безкоштовний квиток на безперешкодний доступ в усі куточки офісної будівлі. Це дозволяє їм записувати паролі, що вводяться реальними співробітниками, а також надає відмінну можливість побачити всі ті паролі, які багато так люблять писати на стікери і клеїти прямо на монітори своїх комп'ютерів.

Метод "павуків"

Досвідчені хакери зрозуміли, що багато корпоративних паролі складаються зі слів, які пов'язані з бізнесом. Вивчення корпоративної літератури, матеріалів веб-сайтів, сайтів конкурентів і навіть список клієнтів можуть забезпечити хакерів "боєприпасами" для побудови користувальницького списку слів, який потім використовується для злому методом грубої сили.

Дійсно досвідчені хакери автоматизували процес і запускають "павутинні" додатка, аналогічні тим, які застосовуються провідними пошуковими системами, щоб визначити ключові слова, зібрати і обробити списки для злому.

здогадки

Кращим другом зломщиків паролів, звичайно, є передбачуваність користувачів. Якщо дійсно випадковий пароль був створений за допомогою програмного забезпечення, призначеного для цього завдання, то для користувача "випадковий" пароль, навряд чи буде нагадувати щось подібне.

Замість цього, завдяки нашій емоційної прихильності до речей, які нам подобаються, швидше за все, ті "випадкові" паролі, які ми створимо, будуть засновані на наших інтересах, хобі, іменах домашніх тварин, сім'ї і так далі. Насправді, паролі, як правило, будуються на основі всіх тих речей, про які ми так хотіли б поговорити в соціальних мережах і навіть включити в наш профіль. Зломщики паролів, цілком ймовірно, подивляться на цю інформацію і зроблять кілька, часто правильних, здогадок при спробі зламати пароль споживчого рівня, не вдаючись до словника або методу грубої сили.

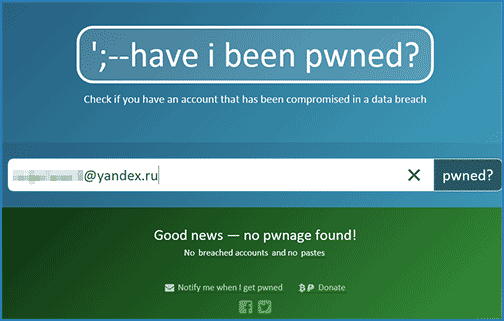

Як дізнатися, що ваш пароль був зламаний

Ну і, на завершення статті, кілька сервісів, які дозволяють дізнатися, чи був ваш пароль зламаний, шляхом звірки вашої адреси електронної пошти або імені користувача з базами даних паролів, які опинилися в доступі хакерів. (Мене трохи дивує, що серед них дуже значний відсоток баз даних від російськомовних сервісів).

Виявили ваш аккаунт в списку стали відомих хакерам - Терміново міняйте пароль.

Що це означає?