Чи реальні зломи «розумного міста» в грі Watch Dogs?

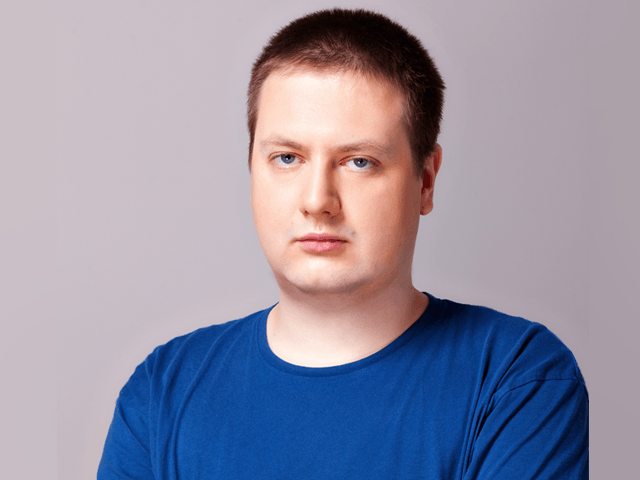

Завдяки рекордним продажам в 4 мільйони копій за перший тиждень гра Watch Dogs миттєво увійшла в топ відеоігор. Не дивно, адже гра цікава, а її концепція незвичайна. Весь ігровий процес заснований на зломі пристроїв «розумного міста» - банкоматів, шлагбаумів, світлофорів та камер відеоспостереження. Саме зламуючи їх, гравець досягає своїх цілей. Розробники Ubisoft намагалися, щоб все, що стосувалося зломів, було досить реалістичним. Тому вони звернулися до експертів «Лабораторії Касперського», щоб ті перевірили сценарій і внесли потрібні правки в історії з хакингом. Тепер, коли гра вийшла, багато гравців теж зацікавилися цим і постійно запитують, чи правда, що той чи інший ігровий хак може бути здійснений в реальному житті, і як це виглядає насправді. Ми зібрали подібні питання з нашої сторінки в Facebook і інших соцмережах і задали їх нашому експерту Ігорю Суменкова, який брав участь в роботі з Ubisoft і тепер розповість вам всю правду про хаках в Watch Dogs.

- Наскільки близькі реалії нашого життя до описаних в грі?

Хоча дуже багато прийомів злому схожі на ті, що використовуються в реальному світі, це все одно гра, симуляція. Дуже важливо розуміти, що Watch Dogs не намагається вчити вас прийомам злому - вона тільки показує, наскільки потужними інструментами злому може володіти хакер.

Серед прийомів злому, описаних в грі, є і аналоги наступних реальних технік:

- перехоплення ( перехоплення паролів і мережевих пакетів Wi-Fi на Android );

- злом торгових терміналів і банкоматів ( шкідливе ПЗ для банкоматів, контрольоване зі смартфона, допомагає красти гроші );

- злом автомобілів (це вже демонстрували Чарлі Міллер і Кріс Валасек );

- контроль над містом: світлофори і відключення електрики ( Систему світлофорів Нью-Йорка зламати? ).

- Чи можна зламати всі, що описано в грі, за допомогою мобільного телефону?

Звичайно, в реальному світі це вимагає від кіберзлочинців значної підготовки - це набагато складніше, ніж просто натискати одну кнопку на смартфоні, використовуючи готові експлойти.

Наприклад, ось як відбувається злом банкомата: злочинці завантажують деякі експлойти і шкідливе ПО на знімний накопичувач. Після підключення його до банкомату експлойт дозволяє хакерам, наприклад, отримати привілейований доступ до функцій ОС, що працює на комп'ютері всередині банкомату. Після цього банкомат можна вважати зламаним - залишилося тільки забрати готівку. Але на цій стадії смартфон зазвичай не застосовується.

- Як ви думаєте, чи можуть хакери використовувати ідеї злому з гри, щоб отримати контроль над великим містом?

Ми сподіваємося, що дана гра стане чудовою можливістю усвідомити, якими будуть принципи безпеки міських систем в майбутньому. У таких випадках до питань безпеки потрібно підходити максимально серйозно. Гра - прекрасна симуляція ситуації, яка може скластися, якщо системи безпеки міста будуть зламані. Але практичного злому вона не вчить.

- Можете назвати який-небудь реальний інцидент, який, на вашу думку, був найсерйознішим з точки зору інформаційної безпеки?

Більшість зломів, показаних в грі, пов'язані з маніпуляціями правами управління міськими системами. Це одна з найновіших і небезпечних тенденцій останніх років, яку можна було спостерігати з моменту появи хробака Stuxnet, метою якого стали системи контролю за виробництвом. Це прекрасний приклад того, як комп'ютерна програма може вивести з ладу реальні системи. Цей черв'як фактично вивів з ладу фізичне устаткування. Це ми можемо спостерігати і в грі, і такі сценарії бачаться все більш реальними.

- Наскільки високий ризик кібератаки в онлайн-іграх?

Вже більше 10 років існують різні троянці, які крадуть віртуальну власність і персонажів в іграх.

Подібний ризик існує, його величина залежить від того, що за гра і як ви себе ведете не тільки в грі, але і в цілому за комп'ютером. Вже більше 10 років існують різні троянці, які крадуть, наприклад, віртуальну власність і віртуальних персонажів в іграх. В даний час троянці взагалі гнучко налаштовуються: у них є багато опцій, серед яких може бути, наприклад, «красти / НЕ красти пароль Skype», але точно так само можна включати або вимикати настройку «красти паролі з ігор». З їхньою допомогою викрадають ігрові акаунти .

Буває, що атакують не тільки гравців, але і розробників ігор , Але тут мета інша - крадіжка інтелектуальної власності, можливість створення піратських серверів онлайн-ігр і так далі.

- Якщо говорити про режим дешифрування в багатокористувацької грі ... Коли кілька гравців знаходяться досить близько, вони можуть спільними зусиллями прискорити процес дешифрування. Це можливо в реальному житті? Я чув, що багато пристроїв можна спарити по бездротовій мережі, щоб використовувати загальний обчислювальний ресурс. Як це відбувається?

Так все вірно. Є обчислювальні процеси, які йдуть тим швидше, чим більше ресурсів задієш. І підбір паролів відноситься до таких процесів. Дійсно, можна розподілити завдання для одночасного її виконання на кількох пристроях. Програм, які допомагають в цьому, ціла купа, але і самому написати програму, яка буде ділити завдання з іншими пристроями, знайденими в бездротової мережі, цілком реально.

- Що, на ваш погляд, є найбільшою перешкодою на шляху виникнення дійсно «розумного міста», як в # watchdogs?

У Watch Dogs одна організація, один центр обробки даних відповідає за все системи міста. У реальному житті нам до цього ще далеко.

Технологічні перешкоди не так вже й великі. Питання в адміністративних повноваженнях. У віртуальному Чикаго з Watch Dogs в одну мережу об'єднуються і світлофори, і газопровід, і розсувні підйомні мости, і банкомати, і камери відеоспостереження. Виходить, що одна організація відповідає за всі ці системи, у них єдиний центр обробки даних. Тоді як в реальному житті нам до цього ще далеко: поки ще за кожну систему відповідають різні організації. Скажімо, якщо взяти банки, то у кожного з них є своя мережа банкоматів. Вони не об'єднані. Тому справжньою перешкодою в реальному житті буде, напевно, саме об'єднання всіх цих бізнесів і організацій під єдиним дахом, з єдиним дата-центром.

З іншого боку, при об'єднанні всіх систем зростає ціна помилки - в разі проникнення в таку систему може бути більше негативних наслідків. Однак і захищати таку систему легше: є таке поняття, як «поверхню атаки»: чим менше компаній, чим менше серверів, тим менше ця поверхня атаки. Тобто захищати доводиться тільки один центр обробки даних. Та й кількість ресурсів, що витрачаються на захист, буде напевно менше.

- Ходять чутки, що в наш час залізо, яке можна використовувати для злому, коштує копійки (вимагає мінімум матеріальних витрат), але при цьому з його допомогою можна зламати інфраструктуру цілого міста. Що ви про це знаєте?

З приводу злому «інфраструктури цілого міста». Як я вже говорив, єдиної системи, яка б контролювала життя міста, у нас немає. Зараз у нас багато різних інфраструктур: є мережа камер контролю швидкості, мережа банкоматів і т.д. Тому зламати цілком інфраструктуру всього міста зараз, мабуть, не можна.

Що ж стосується заліза ... Залізо для злому - це найчастіше вторинна річ. І в принципі можна працювати з дешевими комп'ютерами, хоч за $ 100. Адже по-хорошому потрібні тільки екран, клавіатура, операційна система, набір якихось інструментів і знань. Інструменти при цьому найчастіше можна знайти в Інтернеті - або безкоштовно, або умовно безкоштовно. У той же час ніхто не заважає самому створити інструменти.

- Яке мобільний пристрій найбільше годиться для злому?

Для подібних маніпуляцій потрібно смартфон з функціями привілейованого доступу до функцій операційної системи - або Android з root-правами, або джейлбрейкнутих iPhone. Щоб можна було змінювати апаратний адресу мережевої карти і взагалі працювати з мережею на низькому рівні. Втім, більш важливо не сам пристрій, а набір завантажених на нього додатків. Спеціалізовані інструменти є як для Android, так і для iOS.

- А це взагалі можливо, щоб одна компанія контролювала все місто, а маленька група повстанців намагалася зламати міські системи?

Компанія, яка контролює ціле місто ... Звучить малоймовірно. По крайней мере, поки це не в інтересах бізнесу: кожна організація хоче мати контроль над своєю територією, і ніхто не хоче єдиної монополії. Тому ідея з таким Чикаго досить утопічна: контроль, зосереджений в одних руках, в кінці кінців, суперечить принципу здорової конкуренції. Не факт, що саме ця схема, яка показана в грі, буде коли-небудь втілена в життя.

Що ж стосується просто «розумних міст», то ми наближаємося до цієї мрії. Але і це інший випадок: все одно цим буде займатися маса компаній, з різними зонами відповідальності.

- Ви могли б дати підказки для гравців, які хочуть зламати однопользовательские гри?

Ми все ж були відповідальні за перевірку реалізму хаков в грі, тому за порадами щодо проходження і ігрового процесу краще звертатися до Ubisoft :)

- А чи існують атаки, що реалізуються за допомогою фізичних пристроїв?

Звичайно, таких пристроїв досить багато. Наприклад, «комп'ютери в розетці» (plug computers) розміром з зарядний пристрій планшета або старого телефону. Вставляєш їх в розетку і підключаєш Інтернет. Подібних пристроїв цілий клас: «гуру-плаг», «дрім-плаг». Всі вони є повноцінними крихітними комп'ютерами, сконфігурованими для того, щоб проводити оцінки захищеності мережі, наприклад. Ось є ще «pown-плаг» - ця коробочка налаштована, щоб автоматично сканувати мережу, знаходити уразливості і робити звіти.

- А чи є різниця між зломом ПК і, наприклад, кондиціонера або світлофора?

Всі ці пристрої (не впевнений щодо кондиціонера, але світлофор, шлагбауми, розвідні мости - точно) так чи інакше підключені до комп'ютерів, тобто контролерам, якими, в свою чергу, управляють оператори. А значить, злом або управління світлофорами зводяться до злому комп'ютера оператора. Це найбільш ймовірний сценарій. І саме він, по суті, реалізований в Watch Dogs - зломи комп'ютерів операторів або керуючої компанії.

- Видаляли ви деякі цікаві принципи злому зі сценарію гри і чому?

Так як ми спеціалізуємося на способах зупинити кіберзагрози і людей, які мають на меті безпеку ІТ-систем та інших систем, підключених до мережі, ми зуміли надати наші рекомендації щодо теоретичних кіберзлочинів як в геймплеї, так і в ході розвитку персонажів і сюжету. Ми перевірили сценарій і надали рекомендації щодо того, які ситуації були реалістичними, які треба було трохи доопрацювати, змінити або редагувати, щоб сюжет з технічної точки зору був правдоподібний. Загалом, нічого не видаляли. Нам надали сценарій, і там вже був якийсь набір хаков: ми вивчили його, щось схвалили, десь попросили поправити. Видаляти - не видаляла. Можливо, це і відбувалося в Ubisoft, але без нашої участі.

- Як ви будете почуватися - мати професійну обізнаність про всі існуючі і потенційних кіберзагрози? Як ви можете спокійно спати?

Ми нормально спимо, треба сказати. Все добре. Звичайно, ми розуміємо, що абсолютно захищених систем в принципі не існує. Тобто злом - це питання бюджету, часу і бажання. Уразливість напевно знайдеться. І ні в чому не можна бути впевненим: ні в своїх власних комп'ютерах, ні в роутерах, ні в мережі компанії або Wi-Fi, який ти використовуєш, ні навіть ... в телевізорі, який стоїть. Але зате ми знаємо, як діяти в разі злому або підозри на злом. І це додає впевненості.

- Чи є спеціальна база даних, в якій можна легко знайти людину, як то зображено в грі? Чи з'являться такі бази даних в наступному десятилітті?

Таких баз даних декілька, і ви їх прекрасно знаєте. Вони називаються Facebook, LinkedIn і «ВКонтакте», наприклад. Залишилося просто роздобути технології, які допомагали б зв'язати образ людини з цією базою. В принципі для цього навіть не обов'язково бути спецслужбою. Є такі open source intelligence компанії, які аналізують відкриті набори даних. Вони створюють віртуальні профілі в соцмережах, додаються, нав'язуються в друзі різним людям, і в підсумку виявляється, що, маючи кілька тисяч друзів по всьому світу, ти фактично маєш доступ до абсолютно будь-якого профайлу. Тому що, коли ти додаєш когось в свої друзі, ти бачиш друзів твого друга, ці профайли відкриваються тобі. І ось, маючи кілька таких друзів, ти можеш покрити фактично все населення.

Як відомо, є така оцінка, що два будь-яких людини на землі можуть бути пов'язані через шість рукостискань. Відповідно, тобі потрібно лише невелика кількість друзів, щоб знайти будь-яку людину. Потім треба просто зв'язати це з реальним світом. Тут також є багато методик: розпізнавання особи, розпізнавання голосу, може бути, геолокації. У поєднанні вони досить ефективні: допомагають відсіяти зайві дані, знайти потрібну людину і по його профайлу визначити, хто він такий.

Систему світлофорів Нью-Йорка зламати?

Чи можна зламати всі, що описано в грі, за допомогою мобільного телефону?

Як ви думаєте, чи можуть хакери використовувати ідеї злому з гри, щоб отримати контроль над великим містом?

Можете назвати який-небудь реальний інцидент, який, на вашу думку, був найсерйознішим з точки зору інформаційної безпеки?

Наскільки високий ризик кібератаки в онлайн-іграх?

Це можливо в реальному житті?

Як це відбувається?

Що ви про це знаєте?

Яке мобільний пристрій найбільше годиться для злому?